WEP vs. WPA

- 1530

- 75

- Richard Hegmann MD

Memilih konfigurasi keamanan yang tepat untuk jaringan nirkabel Anda sangat penting, terutama karena peretasan sangat mudah sekarang. Perangkat perangkat lunak gratis sekarang mudah tersedia yang membuatnya sepele bahkan untuk "kiddies skrip" yang tidak canggih untuk membobol jaringan nirkabel yang diamankan. Mengamankan jaringan wi-fi Anda dengan kata sandi adalah langkah pertama tetapi kemanjurannya sangat rendah jika metode keamanan dipilih Wep. Kata sandi untuk jaringan Wi-Fi yang diamankan dengan WEP biasanya dapat retak dalam hitungan menit.[1] WPA2 atau WPA3 adalah metode keamanan yang disarankan untuk jaringan nirkabel saat ini.

Grafik perbandingan

| Wep | WPA | |

|---|---|---|

| Berdiri untuk | Privasi setara kabel | Akses terlindungi Wi-Fi |

| Apa itu? | Protokol keamanan untuk jaringan nirkabel yang diperkenalkan pada tahun 1999 untuk memberikan kerahasiaan data yang sebanding dengan jaringan kabel tradisional. | Protokol keamanan yang dikembangkan oleh Wi-Fi Alliance pada tahun 2003 untuk digunakan dalam mengamankan jaringan nirkabel; dirancang untuk menggantikan protokol wep. |

| Metode | Melalui penggunaan algoritma keamanan untuk IEEE 802.11 Jaringan Nirkabel Ini berfungsi untuk membuat jaringan nirkabel yang seaman jaringan kabel. | Sebagai solusi sementara untuk masalah WEP, WPA masih menggunakan cipher aliran RC4 yang tidak aman WEP tetapi memberikan keamanan ekstra melalui TKIP. |

| Penggunaan | Keamanan nirkabel melalui penggunaan kunci enkripsi. | Keamanan nirkabel melalui penggunaan kata sandi. |

| Metode otentikasi | Otentikasi sistem terbuka atau otentikasi kunci bersama | Otentikasi melalui penggunaan kunci heksadesimal 64 digit atau kode sandi 8 hingga 63 karakter. |

Enkripsi dalam jaringan Wi-Fi

Dimungkinkan untuk "mengendus" data yang dipertukarkan di jaringan nirkabel. Ini berarti bahwa jika jaringan nirkabel "terbuka" (tidak memerlukan kata sandi), seorang peretas dapat mengakses informasi apa pun yang ditransfer antara komputer dan router nirkabel. Tidak memiliki kata sandi jaringan Wi-Fi Anda yang dilindungi kata sandi juga menciptakan masalah seperti penyerang yang mendukung koneksi internet Anda, sehingga memperlambatnya atau bahkan mengunduh konten yang dilindungi hak cipta secara ilegal.

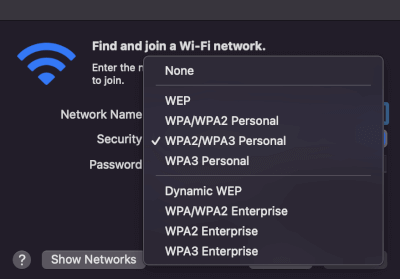

Opsi Keamanan WEP dan WPA saat menghubungkan ke jaringan nirkabel di Mac.

Opsi Keamanan WEP dan WPA saat menghubungkan ke jaringan nirkabel di Mac. Mengamankan jaringan Wi-Fi dengan kata sandi, oleh karena itu, sangat penting. WEP dan WPA adalah dua metode keamanan yang didukung hampir secara universal oleh router dan perangkat yang terhubung dengannya, seperti komputer, printer, ponsel atau tablet. WEP (privasi setara kabel) diperkenalkan saat 802.11 Standar untuk jaringan Wi-Fi diluncurkan. Ini memungkinkan penggunaan kunci 64-bit atau 128-bit. Namun, para peneliti menemukan kerentanan di WEP pada tahun 2001 dan membuktikan bahwa dimungkinkan untuk masuk ke jaringan WEP apa pun dengan menggunakan metode brute-force untuk menguraikan kunci. Menggunakan WEP tidak disarankan.

WPA, yang merupakan singkatan dari Wi-Fi Protected Access, adalah standar yang lebih baru dan jauh lebih aman. Iterasi pertama dari protokol WPA menggunakan cipher yang sama (RC4) seperti WEP tetapi menambahkan TKIP (Termporal Key Integrity Protocol) untuk membuatnya lebih sulit untuk menguraikan kunci. Versi berikutnya - WPA2 - Diganti RC $ dengan AES (Standar Enkripsi Lanjutan) dan TKIP yang diganti dengan CCMP (Mode Counter dengan Cipher Block Chaining Message Authentication Code Protocol). Ini membuat WPA2 konfigurasi yang lebih baik dan lebih aman dibandingkan dengan WPA. WPA2 memiliki dua rasa - pribadi dan perusahaan.

Praktik terbaik Wi-Fi Security lainnya

Memilih WPA2 adalah awal yang baik tetapi ada hal-hal lain yang dapat Anda lakukan untuk membuat jaringan Wi-Fi Anda lebih aman. Misalnya,

- Jangan menyiarkan SSID: SSID adalah nama jaringan Wi-Fi. Dengan tidak menyiarkan SSID, jaringan nirkabel menjadi "tersembunyi". Itu masih akan muncul dalam pemindaian jaringan oleh perangkat tetapi mereka hanya akan melihatnya sebagai "jaringan tidak dikenal". Saat jaringan menyiarkan SSID (nama )nya, peretas hanya perlu menguraikan kata sandi. Tetapi ketika nama jaringan tidak diketahui, masuk ke jaringan akan mensyaratkan bahwa penyusup harus tahu tidak hanya kata sandi tetapi juga SSID.

- Gunakan kata sandi yang kuat: Yang ini jelas tetapi disebutkan karena sangat penting. Komputer sangat kuat dan komputasi awan membuatnya sangat murah dan mudah disewa daya komputasi mentah yang luar biasa besar. Ini memungkinkan serangan brute-force, di mana peretas mencoba setiap kombinasi huruf dan angka sampai kunci diuraikan. Kata sandi yang baik memiliki karakteristik berikut:

- lebih panjang dari 10 karakter

- menggunakan campuran karakter yang sehat - huruf besar, huruf kecil, angka dan karakter khusus seperti ^*

- tidak mudah ditebak, seperti ulang tahun, atau nama anggota keluarga atau nama hewan peliharaan

- Ubah alamat IP default router: Hampir semua router nirkabel sudah dikonfigurasikan sebelumnya untuk menggunakan 192.168.1.1 sebagai alamat IP router di jaringan yang dibuatnya. Ada beberapa eksploitasi canggih yang menggunakan pengaturan umum ini untuk mengirimkan infeksi ke router, sehingga tidak hanya membahayakan satu komputer tetapi semua lalu lintas internet yang berjalan melalui router dari perangkat apa pun. Dianjurkan untuk mengubah alamat IP router menjadi sesuatu yang lain, seperti 192.168.37.201.

Lebih banyak praktik terbaik terdaftar di sini.